Некоторые данные о системе технических средств для обеспечения функций оперативно-рoзыскных мероприятий (СОРМ) в России. СОРМ – является не просто комплексом оборудования и программного обеспечения, необходимого для проведения законного перехвата. Сегодня – это отдельная отрасль, включающая в себя научные исследования вопроса, производство и техническую поддержку оборудования, разработку программных продуктов и интерфейсов, отрасль, которая распространяет свое влияние на все существующие сети связи, за исключением телеграфных каналов.

СОРМ (сокр. от Система технических средств для обеспечения функций оперативно-рoзыскных мероприятий) — комплекс технических средств и мер, предназначенных для проведения оперативно-розыскных мероприятий в сетях телефонной, подвижной и беспроводной связи и радиосвязи (согласно Закону «О связи» и приказу Министерства связи № 2339 от 9 августа 2000 г.[1]).

Следует различать понятия «СОРМ-1» (систему прослушивания телефонных переговоров, организованную в 1996 году) и «СОРМ-2» (название предложено В. Ионовым — систему протоколирования обращений к сети Интернет), разработанную рабочей группой представителей Госкомсвязи России, ФСБ России, ЦНИИ Связи и Главсвязьнадзора под руководством Ю. В. Златкиса[2] и организованную в 2000 году (ПТП, КТКС).

1913: Первая система прослушки телефонов

В 1913 году в помещении IV Государственной Думы в Санкт-Петербурге было установлено оборудование, позволяющее подслушивать телефонные переговоры. После этого какие-либо упоминания об установке и разработке оборудования СОРМ не встречались, вплоть до 1992 года, когда в свет вышел приказ №226 «Об использовании средств связи для обеспечения оперативно-розыскных мероприятий Министерства безопасности Российской Федерации», в котором требовалось предоставлять помещение и оборудование правоохранительным органам для проведения законного перехвата. После этого в свет, с завидным постоянством, выходили новые приказы, которые дополняли или заменяли отдельные пункты предыдущих документов.

Ограничение тайны связи в России

Всем операторам связи в России предъявляются требования согласования плана мероприятий по внедрению «СОРМ»,[3][4] в противном случае их лицензия может быть аннулирована.[5][6]

В соответствии со статьёй 23 Конституции России ограничение тайны связи допускается только по решению суда. В то же время в законе упоминается возможность использования СОРМ до решения суда, «в случаях, установленных федеральными законами».[7]:

В российском СОРМ спецслужба самостоятельно, без обращения в суд, определяет пользователя, которого необходимо поставить на контроль и самостоятельно это осуществляет, поэтому на модели российского СОРМ нет отдельной административной функции, можно сказать, что она интегрирована в ПУ СОРМ.[8]

Из Статьи 64: «Об Обязанностях операторов связи при проведении оперативно-розыскных мероприятий и осуществлении следственных действий» федерального закона «О связи»:

1. Операторы связи обязаны предоставлять уполномоченным государственным органам, осуществляющим оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, информацию о пользователях услугами связи и об оказанных им услугах связи, а также иную информацию, необходимую для выполнения возложенных на эти органы задач, в случаях, установленных федеральными законами.[9][10]

Для непосредственно прослушивания разговоров требуется официальное решение суда, но для получения другой информации (например, о фактах совершения вызовов) санкции суда не требуется. Как правило, системы СОРМ технически разграничивают права доступа операторов к системе, и протоколируют историю использования, что обеспечивает защиту от злоупотреблений со стороны отдельных сотрудников правоохранительных органов.

2000: Внедрение СОРМ-2 откладывается

Попытки законного мониторинга интернет-активности пользователей предпринимались уже не раз, так в 2000 годы был выпущен ряд указов, которые регламентировали правила организации СОРМ на сетях связи. Однако данный факт вызвал сильную реакцию общественности, и тогда через суд удалось приостановить действие приказов, что позволило отсрочить внедрение СОРМ-2 на сети INTERNET.

Разработка нового приказа, требований и сопутствующих документов заняла еще порядка восьми лет, сопровождаясь многочисленными дискуссиями и обсуждениями. За этот срок успело измениться достаточно многое, как на рынке телекоммуникаций, так и в окружающем мире.

2008: Старт обновленного СОРМ-2

Вышедший в начале 2008 года приказ не вызвал такого сильного резонанса, как это было 8 лет назад. Его создатели учли старые ошибки, и не стали выносить на публичное рассмотрение документ, содержащий требования к каналам, интерфейсам и оборудованию сетей передачи данных для обеспечения проведения оперативно-розыскных мероприятий, в отличие от аналогичного документа для ТфОП и СПС.

Однако, некоторые особенности проведения СОРМ на сети передачи данных все-таки известны. Так, например, Пульт Управления СОРМ должен иметь возможность работать с ААА протоколами провайдера (RADIUS или TACACS+), причем, в случае динамического выделения IP-адресов, вся необходимая адресная информация должна направляться на ПУ СОРМ.

Основным пунктом законного перехвата на СПД является возможность получения правоохранительными органами всей информации, передаваемой и принимаемой контролируемым пользователем. В условиях сети коммутации пакетов данная задача является совсем не тривиальной и требует индивидуального подхода для каждой конкретной сети. Выбор наиболее приемлемого варианта организации ОСРМ на сети падает на оператора, притом, что он должен соблюсти все требования выдвигаемые правоохранительными органами.

Естественно, что в этом случае вариант реализации СОРМ-2 на сети провайдеров услуг будет являться уникальным проектом. Соответственно, его стоимость будет достаточно значительной, что является нежелательным для оператора, а также время реализации проекта может растянуться на многие месяцы, что уже неприемлемо для правоохранительных органов. Для обеих сторон наиболее подходящим будет реализация типового универсального проекта, различия которого будут заключаться только в деталях, не сказывающихся на его основной архитектуре.

Решения и инсталляции СОРМ-2

При выборе варианта законного перехвата на сети связи правоохранительные органы выдвигают свои решения исходя из требований к СОРМ-2, которые им необходимо выполнять. А так как требования для законного перехвата на сети передачи данных остаются достаточно «аморфным» понятием, то и оператору приходится подстраиваться под них в каждом конкретном случае.

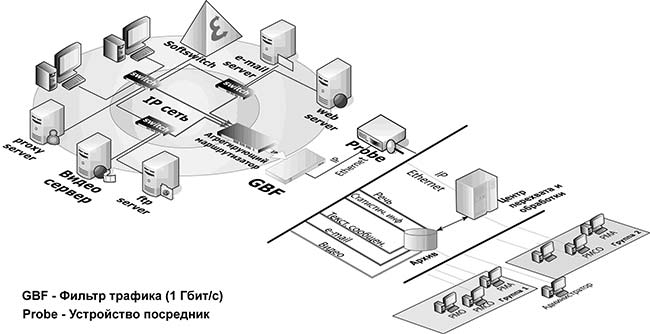

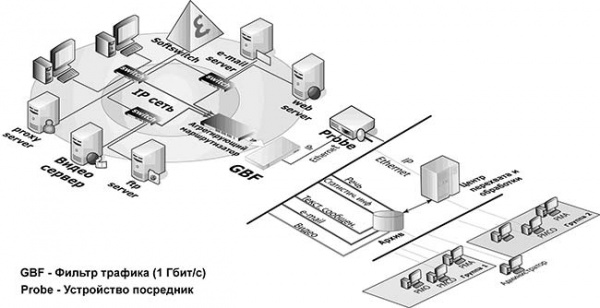

Наиболее подходящим решением, позволяющим решить большинство возникших проблем, явилась система пассивного мониторинга информации и перехвата информации на сети. Общая схема подключения оборудования пассивного перехвата приведена на рис. 1[11].

Преимущества данной схемы очевидны как для оператора связи, так и для правоохранительных органов. Однако, не получилось избежать и некоторых сложностей, связанных в первую очередь с установкой и инсталляцией специализированного «агрегирующего маршрутизатора» на сети оператора. Это оборудование представляет собой точку концентрации всего трафика на сети, через которую проходит 100% информации, циркулирующей по сети.

В случае применения данной схемы на сетях IP-телефонии мы получаем мощный инструмент, позволяющий при минимальных затратах со стороны оператора и при сохранении всех необходимых требований со стороны правоохранительных органов реализовать полный спектр мероприятий СОРМ. Такая эффективность его использования именно на телефонных сетях объясняется тем, что требования к СОРМ-1 предписывают перехват только телефонного трафика и сигнальных сообщений. Соответственно, его реализация позволяет полноценно реализовать все требования.

Ситуация на сетях передачи данных не столь радужная. Огромное число различных типов трафика, их самые необычные сочетания, а так же повсеместное использование криптографии значительно усложняет сам процесс «законного перехвата» и выдвигает дополнительные сложно-разрешимые требования к оборудованию СОРМ-2. Остановимся подробнее на этих особенностях реализации СОРМ-2 на сети.

Сегодня конечный пользователь может передавать по сети огромное количество информации, причем, самого разнообразного типа (видео, электронная почта, речевые данный, и т.д.).

Дополнительную сложность законному перехвату добавляет повсеместное увлечение криптографической защитой информации. При перехвате информации зашифрованной тем или иным способом, практически невозможно расшифровать ее без использования ключей и специализированных дешифраторов. Естественно в случае пассивного мониторинга можно перехватить и ключи, которые передаются по сети, но при этом необходимо научиться их применять и использовать для определенного пользователя. Это вполне исполнимая функциональность, но ее внедрение значительно усложнит всю систему законного перехвата, а также скажется на ее быстродействии.

Кроме приведенных сложностей процесс инсталляции и внедрения подсистемы СОРМ на сетях передачи данных сопровождается рядом трудностей, связанных с организационными особенностями. Но одной из самых распространенных проблем являются возможные нестыковки с Пультами Управления СОРМ.

В отсутствии четко сформулированных требований и стандартов к каналам обмена данными между устройством фильтрации и ПУ СОРМ неизбежны сложности при передаче информации, и даже при подключении оборудования друг к другу. Данная проблема истекает из того, что оборудование СОРМ установленное у правоохранительных органов и система пассивного мониторинга, работающая на сети оператора, обычно производятся различными компаниями, зачастую иностранными, и имеют уникальные интерфейсы взаимодействия несовместимые друг с другом.

В этой ситуации команды управления процессом СОРМ-2 будут выполняться не в полной мере или вообще игнорироваться. Поэтому для стыковки такого оборудования потребуются дополнительные устройства – конвертеры, которые смогут полноценно передавать весь объем информации от ПУ СОРМ к устройству фильтрации и обратно.

Таким образом, реализация конечных продуктов, позволяющих установить СОРМ-2 на существующих сетях связи, является достаточно запутанным и неоднозначным процессом, который сопровождается большими затратами на разработку и инсталляцию. К сожалению большинство этих затрат ложатся на плечи оператора связи и провайдера.

Кроме того, отсутствие четкой правовой базы и предельно сформулированных требований не позволяют создавать продукты, которые однозначно можно будет устанавливать на сетях связи, в отличие от СОРМ на телефонных сетях.

В связи с этим реализация данных продуктов для провайдеров Интернет услуг и операторов СПД на 2009 является не целесообразным, поэтому многие компании производители оборудования СОРМ не спешат создавать продуктов в рамках СОРМ-2. И продолжают развивать направление телефонии, в том числе IP-телефонии, выводя законный перехват в этой области на качественно новый уровень.

Как на практике работает мониторинг интернет-трафика

В соответствии с лицензионными условиями, оператор связи перед началом эксплуатации своей сети (т.е. предоставлением услуг абонентам) должен получить Разрешение на Эксплуатацию у того органа который назывался РосСвязьНадзором, РосСвязьОхранКультуры и тысячью других названий (они менялись в среднем раз в два года). На 2009 год он называется РосСвязьКомНадзор. Разрешения выдаются в соответствии с Правилами утвержденными Правительством, в которых черным по белому написано, что оператор должен решить вопрос с СОРМом, о чем предъявить «бумажку» в Надзор[12].

Этот вопрос решается, а бумажка предъявляется за подписью только ФСБ и никого другого. Никакие органы МВД — ни местное ОВД, ни отдел «К», — или налоговой, ни кто-либо еще не имеет к этому никакого отношения. Мониторить интернет-трафик может только ФСБ. У других органов или ведомств для этого физически нет технических возможностей — они никакое оборудование никуда не ставят. Кстати, это еще косвенно следует из того, что когда от оператора/хостера что-то нужно тому же отделу «К» — он вынужден присылать официальный документ на своем бланке и за подписью руководителя. Никто не может просто позвонить и попросить «скинуть инфу по трафику вот с этого IP» — операторы/хостеры в таких случаях обычно просто «посылают» и просят прислать официальный запрос.

Вернемся к нашему оператору связи, которому нужно согласовать вопрос СОРМа с ФСБ. Да, формально оператор действительно должен купить специальное оборудование за $10k и протянуть в местное УФСБ выделенный кабель связи. Однако, реально из небольших провайдеров этого не делает никто. Все ограничиваются договоренностью с ФСБ сотрудничать, если у них возникнут вопросы (по сути просто обмениваются контактами со своим офицером-куратором и ФСБшным техником), и подписанием «Протокола о порядке взаимодействия в рамках ввода в эксплуатацию СОРМ» (или «Плана ввода в эксплуатацию…»), суть которого, если изложить кратко, сводится к тому, что провайдер обязуется сделать «настоящий» СОРМ когда-нибудь потом (обычно лет через пять). Действует классический принцип Ходжи Насреддина — через пять лет или компания закроется, или денег на полноценный СОРМ заработает, или что-нибудь еще изменится. Более того, многие через пять лет подписывают следующий такой же протокол и в ус не дуют.

Что происходит, если кто-то из клиентов провайдера действительно продает запчасти от вертолетов или как-то иначе угрожает федеральной безопасности? Ну, просто звонят (или даже пишут по e-mail) и просят сделать tcpdump трафика с определенного адреса, а потом скинуть им на ftp. Провайдер берет и делает. Вот и все, собственно.

Если же провайдер стал достаточно большим и уже «созрел» для того, чтобы не возиться с дампами — он ставит у себя ФСБшное оборудование. Что оно из себя представляет? Я не могу ручаться за всех и вся, но то, что я видел — были обычные самосборные компьютеры в стоечных корпусах GenesysRack с установленным Линуксом и двумя сетевушками — «вход» и «выход». На «вход» провайдер просто mirror’ит трафик (свой интернетовский, но до NAT’а, естественно), а на «выход» присваивает (ну, т.е. сообщает в ФСБ, а уж они сами присвоят) внешний IP, по которому все это управляется. Что конкретно крутится под Линуксом я, конечно, не в курсе, но тут и семи пядей во лбу не надо быть — какой-нибудь анализатор пакетов, чтобы можно было «выцеплять» только то, что требуется и не гонять тонны трафика в ФСБшный дата-центр.

В комментариях указали на то, что упомянутый в топике самосбор уже не используется. Да, я это дело действительно видел года 3 назад. Рад за наших ФСБшников, что они стали заказывать оборудование у других подрядчиков — которые используют или готовые вендорские сервера или собирают что-то более-менее прилично выглядящее.

Если посмотреть реально с практической стороны, то «страшный и ужасный» СОРМ — это не Большой Брат и не попытка всех промониторить и поработить. Это действительно средство защиты интересов безопасности государства, которое используется только для этого и в целом решает достаточно скромные и ограниченные задачи.

2013: ФСБ получает полный доступ к трафику пользователей

В октябре 2013 года стало известно, что работающие в России интернет-провайдеры должны будут установить к 1 июля 2014 г. оборудование для записи интернет-трафика и его хранения сроком не менее 12 часов. Прямой доступ к этому оборудованию будут иметь российские спецслужбы, сообщила газета «Коммерсант».

В распоряжении газеты имеется письмо «Вымпелкома» в Минкомсвязи, в котором оператор критикует проект приказа министерства об оперативно-разыскных мероприятиях в интернете, уже согласованный ФСБ. Документ ожидает регистрации в Минюсте и, вероятно, вступит в силу в 2013 г.

В письме провайдер указывает, что положения приказа «нарушают права, гарантированные Конституцией РФ (ст. 23, 24, 45)», в которых закрепллено право на неприкосновенность частной жизни на тайну переписки, телефонных переговоров, почтовых, телеграфных и иных сообщений, ограничение этого права допускается только на основании судебного решения, а сбор, хранение, использование и распространение информации о частной жизни лица без его согласия не допускаются.

Информацию о существовании этого приказа газете подтвердили три источника на телекоммуникационном рынке, включая менеджера «Ростелекома».

В результате вступления в силу документа, установленное у провайдеров оборудование будет фиксировать все поступающие к провайдерам пакеты данных и хранить их не менее 12 часов.

В приказе описано, какая информация о пользователях интернета будет передаваться спецслужбам. В частности, это телефонные номера, IP-адреса, названия учетных записей, «адреса электронной почты в сервисах mail.ru, yandex.ru, rambler.ru, gmail.com, yahoo.com и др.»; идентификаторы ICQ, идентификаторы мобильных устройств (IMEI), идентификаторы вызываемого и вызывающего абонентов интернет-телефонии.

Кроме того, проект приказа обязывает провайдеров передавать в спецслужбы информацию о местоположении абонентских терминалов пользователей сервисов интернет-телефонии: Skype и т.п.

К этому времени в сетях российских провайдеров установлено оборудование СОРМ-2 (Система оперативно-розыскных мероприятий), и, по правилам 2008 г., они уже обязаны передавать в спецслужбы номера телефонов и местоположение абонентов мобильной связи, но не обязаны записывать эти данные.

Новый приказ, как пишет газета со ссылкой на директора по безопасности объединенной компании «Афиша-Рамблер-SUP» Александра Рылика, это обновление требований 2008 г. с учетом «современных реалий»: «Мы передаем на узел ФСБ наш трафик. Аппаратура СОРМ, которая устанавливается у нас, является просто интерфейсом сопряжения с техническими средствами ФСБ. Вся обработка осуществляется на узле ФСБ».

По словам эксперта, после вступления в силу проекта приказа провайдеры будет отправлять в ФСБ не больше данных, чем отправляет сейчас, а ответственность за возможные злоупотребления должна лежать на органах, которые получают информацию.

По предварительным расчетам «Вымпелкома», ежегодные инвестиции в оборудование составят $100 млн, по оценкам МТС — около 300 млн руб. По словам источника газеты в одном из министерств, установку и эксплуатацию оборудования СОРМ сейчас оплачивают операторы, хотя по закону за СОРМ должно платить государство[13].

Примечания

- ↑ О порядке внедрения системы технических средств по обеспечению оперативно-розыскных мероприятий — Приказ № 130 от 25.07.2000 г.

- ↑ СОРМ-2 на сайте Agentura.ru

- ↑ «Об утверждении Правил взаимодействия операторов связи с уполномоченными государственными органами, осуществляющими оперативно-розыскную деятельность» — Постановление Правительства РФ от 27 августа 2005 г. N 538

- ↑ «Об утверждении Требований к сетям электросвязи для проведения оперативно-розыскных мероприятий. Часть I. Общие требования» — Приказ № 6 от 16.01.2008 г.

- ↑ Аннулирование лицензии из-за нереализации Плана СОРМ

- ↑ http://msk.arbitr.ru/docimg_filePage.asp?id_src=F9A4C6EBE20BF468826679C9070B0B30&filename=%C040-79723_05-96-515.pdf

- ↑ Слушать подано

- ↑ Законный перехват сообщений: Подходы ETSI, CALEA и СОРМ

- ↑ Федеральный закон от 7 июля 2003 г. № 126-ФЗ «О связи»

- ↑ Постановление Правительства РФ от 27 августа 2005 г. N 538

- ↑ СОРМ-2 история, становление, перспективы

- ↑ Страшный и ужасный СОРМ2: немного практики

- ↑ ФСБ получит полный доступ к трафику пользователей

Источник: TAdviser.ru

Статьи по теме: